Gestión de accesos privilegiados: definición

La gestión de accesos privilegiados (PAM, Privileged Access Management) es una solución de ciberseguridad centrada en controlar las identidades con privilegios elevados dentro de una organización. Las empresas que adoptan soluciones completas de PAM pueden gestionar de forma eficaz los accesos con mayores privilegios dentro de su red digital.

PAM se centra en registrar las sesiones y controlar las cuentas privilegiadas para mejorar la supervisión. Este marco se basa en el principio fundamental de mínimo privilegio, según el cual usuarios y procesos solo reciben los permisos estrictamente necesarios para desempeñar su función.

Comprender los fundamentos de PAM es clave para aplicar correctamente este principio. El objetivo principal es reducir los privilegios de los usuarios administradores, de modo que solo se utilicen cuando realmente sea necesario. Este enfoque permite reducir el impacto potencial de una cuenta comprometida.

Las soluciones de gestión de accesos privilegiados también suelen ofrecer capacidades de informes y análisis, que proporcionan visibilidad sobre el uso de accesos privilegiados y permiten detectar posibles anomalías.

¿Qué son las cuentas privilegiadas?

Una cuenta privilegiada es una cuenta de usuario, servicio o sistema con permisos elevados que otorgan un mayor nivel de acceso y control dentro de la infraestructura de IT de una organización.

A diferencia de las cuentas estándar, las cuentas privilegiadas pueden realizar cambios importantes en los recursos de red, como:

- modificar configuraciones

- acceder a datos sensibles

- gestionar otras cuentas de usuario

Estas cuentas suelen pertenecer a administradores de sistemas, responsables de IT o procesos de servicio especializados.

Las cuentas privilegiadas son un objetivo prioritario para ciberdelincuentes y amenazas internas, por lo que deben protegerse especialmente.

Tipos de cuentas privilegiadas

- Cuentas de administrador de dominio

Control de máximo nivel sobre todo un dominio.

- Cuentas de administrador local

Acceso administrativo a servidores o estaciones de trabajo concretos.

- Cuentas de administrador de aplicaciones

Acceso completo a determinadas aplicaciones y a sus datos.

- Cuentas de servicio

Utilizadas por aplicaciones para interactuar con el sistema operativo.

- Cuentas de usuarios de negocio con privilegios

Permisos elevados asociados a determinadas responsabilidades laborales.

- Cuentas de emergencia (break-glass)

Acceso administrativo temporal para usuarios sin privilegios en situaciones críticas.

- Cuentas de servicio de Active Directory o del dominio

Gestionan tareas a nivel de dominio como cambios de contraseña.

- Cuentas de aplicación

Se utilizan para acceso a bases de datos, ejecución de scripts, procesos por lotes o comunicación entre aplicaciones.

Diferencia entre gestión de accesos privilegiados y gestión de cuentas privilegiadas

La terminología en esta categoría de software todavía no está completamente estandarizada. La gestión de accesos privilegiados también puede denominarse gestión de cuentas privilegiadas o gestión de sesiones privilegiadas.

Por este motivo, el acrónimo PAM también puede aparecer como PSM o PxM.

Podemos decir que la gestión de cuentas privilegiadas es un subconjunto de la gestión de accesos privilegiados que se centra específicamente en la gestión del ciclo de vida de las cuentas.

La gestión de accesos privilegiados, en cambio, es un marco más amplio que incluye:

- gestión de cuentas privilegiadas

- monitorización de sesiones

- control de accesos

- registros de auditoría

¿Por qué utilizar PAM?

Proteger los accesos digitales de una organización también aporta beneficios adicionales. El valor de implantar PAM se aprecia claramente cuando se consideran sus ventajas, especialmente su capacidad de escalar a medida que crece la organización.

Y ese crecimiento incluye a todos los usuarios, no solo a los empleados.

Cuanto más grandes y complejos se vuelven los sistemas de TI, mayor es el número de usuarios con privilegios. Estos pueden incluir:

- empleados

- contratistas

- usuarios remotos

- cuentas automatizadas

Muchas organizaciones tienen entre dos y tres veces más usuarios privilegiados que empleados.

Cumplimiento normativo

Demuestra el cumplimiento de forma sencilla y eficaz.

Muchos estándares y normativas del sector (como GDPR, HIPAA, PCI DSS o SOX) exigen controles estrictos sobre el acceso a datos y sistemas sensibles.

Las soluciones PAM ayudan a las organizaciones a cumplir estas normativas proporcionando: registros de auditoría detallados, aplicación del principio del menor privilegio y controles de acceso sólidos.

Al utilizar software de gestión de accesos privilegiados, las empresas pueden demostrar durante una auditoría que disponen de medidas para proteger información sensible, evitando posibles sanciones.

Control y monitorización

Detección proactiva de amenazas y control inmediato sobre cuentas comprometidas.

PAM proporciona a las organizaciones control y visibilidad sobre las cuentas privilegiadas, permitiendo a los equipos de TI registrar y supervisar todas las actividades realizadas con credenciales privilegiadas.

Esto permite detectar comportamientos inusuales o sospechosos que podrían indicar una brecha de seguridad o una amenaza interna.

Con funciones como:

- monitorización de sesiones en tiempo real

- auditoría para análisis forense

las soluciones PAM permiten detectar amenazas de forma proactiva, generar alertas ante actividades maliciosas e incluso interrumpir sesiones para evitar daños mayores.

Mejora la eficiencia al compartir accesos

Proporciona acceso limitado durante un periodo concreto.

En lugar de compartir contraseñas directamente, las soluciones PAM permiten a los administradores conceder accesos temporales y controlados a cuentas privilegiadas.

Este enfoque:

- elimina la necesidad de compartir contraseñas

- reduce el riesgo de filtraciones

- simplifica la revocación de accesos

Muchas herramientas PAM ofrecen acceso Just-in-Time, donde los permisos elevados solo se conceden durante el tiempo y para el propósito necesarios.

Esto mejora tanto la seguridad como la eficiencia operativa, especialmente cuando intervienen proveedores externos.

Cómo funciona la gestión de accesos privilegiados

Componentes de una solución PAM

Gestor de accesos

Este módulo de PAM actúa como puerta de entrada para todas las cuentas privilegiadas.

Es el punto central donde se definen y aplican las políticas de acceso privilegiado. Un usuario solicita acceso a un sistema a través del gestor de accesos, que determina:

- a qué sistemas puede acceder

- con qué nivel de privilegios

Un superadministrador puede supervisar el módulo y añadir, modificar o eliminar cuentas en tiempo real.

Vault de contraseñas

El vault de contraseñas almacena y gestiona de forma segura las credenciales de cuentas privilegiadas.

Evita que los usuarios tengan acceso directo a las contraseñas. En su lugar, el sistema PAM las guarda en un repositorio seguro y concede acceso cuando el usuario ha sido autorizado.

Gestor de sesiones

El gestor de sesiones monitoriza y registra todas las actividades realizadas durante las sesiones privilegiadas.

Proporciona un registro completo de auditoría de todas las acciones realizadas por los usuarios privilegiados, lo que permite revisiones y análisis detallados.

Estos gestores son fundamentales para:

- monitorización de seguridad

- respuesta a incidentes

- informes de cumplimiento

Universal Tunneling

El Universal Tunneling encapsula protocolos industriales como Modbus, Profinet, Bacnet o EtherCAT dentro de un túnel SSH seguro, garantizando comunicaciones seguras en entornos OT.

Al integrarlo en una solución PAM se extiende el mismo nivel de seguridad al entorno industrial, protegiendo procesos críticos frente a accesos no autorizados y amenazas cibernéticas.

Funcionalidades principales

Identificación y descubrimiento

Las soluciones PAM identifican y catalogan las cuentas privilegiadas en toda la infraestructura de TI.

Control de acceso

Aplican el principio de mínimo privilegio.

Gestión de contraseñas

Automatizan la rotación de contraseñas y aplican políticas de seguridad.

Autenticación multifactor

Requieren verificación adicional para accesos privilegiados.

Monitorización y grabación de sesiones

Registran todas las actividades realizadas durante las sesiones privilegiadas.

Acceso Just-in-Time

Conceden acceso temporal solo cuando es necesario.

Informes y análisis

Generan informes sobre actividades privilegiadas y anomalías.

Integración

Se conectan con otras herramientas de seguridad y gestión de TI.

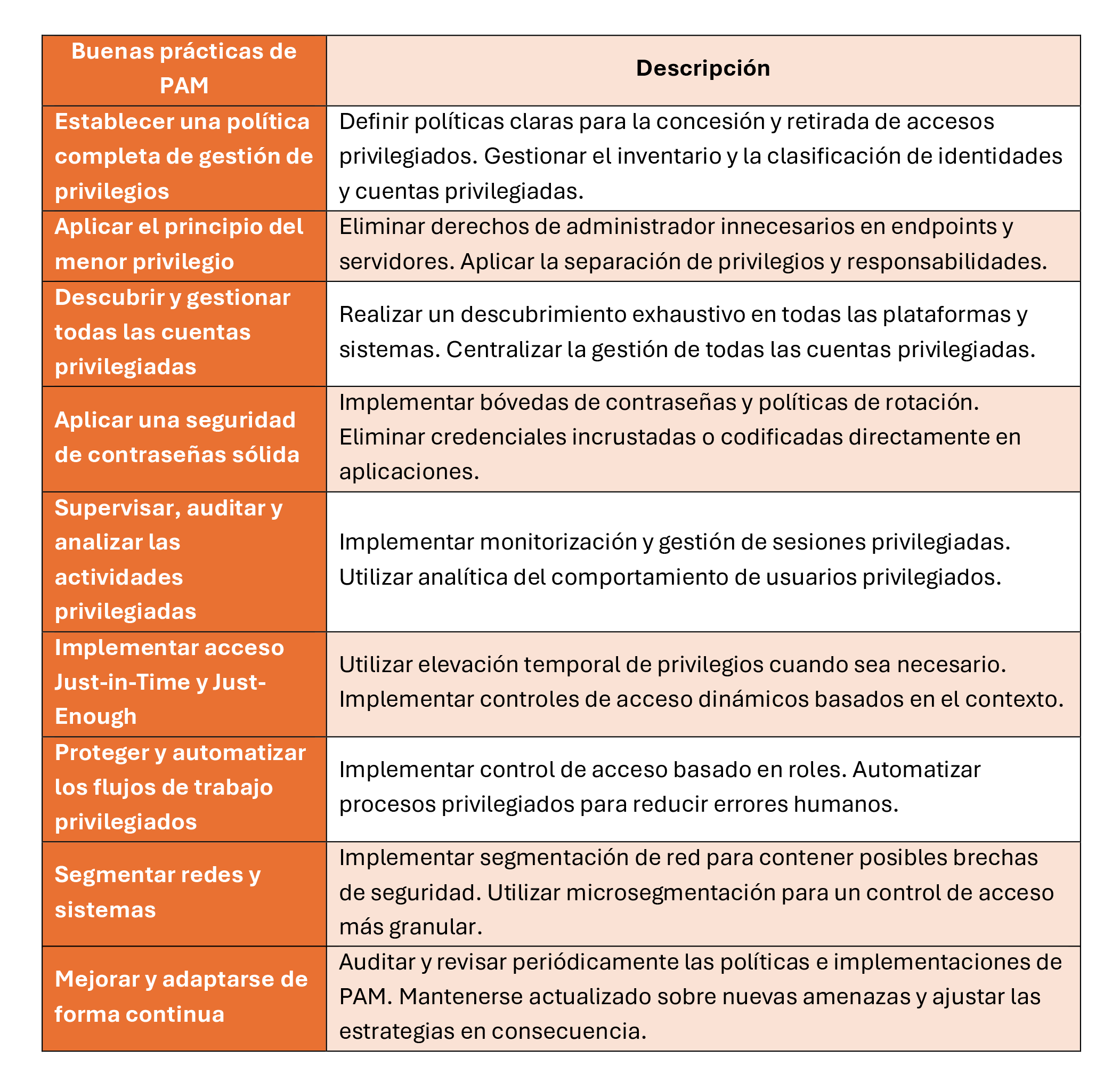

Buenas prácticas de PAM

Iniciar una estrategia PAM: enfoque estratégico

Implementar una solución de gestión de accesos privilegiados (PAM) requiere un enfoque metódico y por fases que permita a las organizaciones construir una hoja de ruta sólida en materia de seguridad sin comprometer la eficiencia operativa. Seguir las buenas prácticas establecidas de PAM facilita una implantación exitosa en todas las fases. El proceso comienza con componentes fundamentales y evoluciona progresivamente hacia medidas de seguridad más avanzadas.

Fase 1: establecer las bases

Las organizaciones deberían empezar implantando la gestión de cuentas y sesiones privilegiadas (PASM, Privileged Account and Session Management).

Esta fase inicial consiste en desplegar una bóveda de contraseñas centralizada para proteger y gestionar las credenciales, junto con capacidades completas de monitorización de sesiones.

La bóveda actúa como un repositorio seguro para todas las credenciales privilegiadas, mientras que la gestión de sesiones garantiza visibilidad y control completos sobre las actividades de acceso privilegiado. Estos elementos fundamentales constituyen la base sobre la que se construye toda la infraestructura PAM.

Fase 2: reforzar los controles de acceso

Una vez establecida la infraestructura básica, las organizaciones pueden avanzar hacia la gestión de elevación y delegación de privilegios (PEDM, Privilege Elevation and Delegation Management).

Esta fase se centra en implementar controles de acceso granulares basados en el principio del menor privilegio. Mediante la gestión de políticas de estaciones de trabajo desde una consola centralizada y la aplicación de reglas estrictas de acceso a carpetas, las organizaciones pueden reducir significativamente su superficie de ataque.

Este enfoque garantiza que los usuarios dispongan exactamente del acceso que necesitan (ni más ni menos) al mismo tiempo que protege los datos críticos frente a modificaciones no autorizadas.

Fase 3: proteger el acceso remoto

En el entorno de trabajo distribuido actual, proteger el acceso remoto es fundamental. Esta fase implica implementar soluciones sólidas de acceso remoto seguro (SRA, Secure Remote Access) y abordar la gestión de accesos privilegiados de proveedores (VPAM, Vendor Privileged Access Management).

Las organizaciones deben asegurarse de que las conexiones remotas, ya provengan de empleados o de proveedores externos, mantengan el mismo nivel de seguridad que el acceso local. Esto incluye proteger los puntos de acceso a la nube e implementar protocolos de autenticación estrictos para las sesiones remotas.

Fase 4: escalar para el crecimiento

A medida que las organizaciones amplían su huella digital, especialmente en entornos cloud, se vuelve esencial implementar la gestión de permisos de infraestructuras en la nube (CIEM, Cloud Infrastructure Entitlements Management).

Esto implica dimensionar correctamente los permisos en la nube en múltiples plataformas y automatizar la corrección de accesos privilegiados excesivos. Las organizaciones también deberían centrarse en automatizar los procesos de PAM, incluido el descubrimiento de cuentas privilegiadas y activos, para garantizar la escalabilidad y la coherencia en la gestión de accesos.

Fase 5: evolución continua

La fase final se centra en la evolución continua de la estrategia PAM. Esto implica integrar PAM con sistemas de detección y respuesta ante amenazas de identidad (ITDR, Identity Threat Detection and Response), evaluar periódicamente el nivel de madurez de PAM y escalar las soluciones a toda la organización.

Las organizaciones deberían establecer ciclos de revisión periódicos para evaluar su implementación de PAM frente a nuevas amenazas emergentes y a los cambios en las necesidades del negocio.

Gestión de accesos privilegiados frente a gestión de identidades

La gestión de accesos privilegiados (PAM) a veces se confunde con la gestión de identidades.

Sin embargo, son conceptos distintos.

PAM se centra en el acceso de usuarios privilegiados, mientras que la gestión de identidades se encarga de autenticar y autorizar a cualquier usuario que necesite acceder a un sistema.

Por ejemplo, un empleado que accede a una aplicación puede autenticarse mediante una solución de gestión de identidades como Microsoft Active Directory, basada en el estándar LDAP.

Aunque Active Directory es una herramienta muy potente, no está diseñada específicamente para controlar usuarios privilegiados.

Las soluciones de gestión de identidades suelen diseñarse con mayor apertura para integraciones externas. PAM, en cambio, tiende a ser más cerrado por motivos de seguridad.

Por ejemplo, estándares como OAuth permiten que aplicaciones autoricen el acceso a servicios de terceros. De forma similar, tecnologías como SAML permiten validar identidades entre sistemas.

Las soluciones PAM no utilizan este tipo de mecanismos, ya que su objetivo es mantener un control estricto sobre los accesos privilegiados.