Los sistemas de control industrial (ICS) son sistemas críticos utilizados en sectores como la electricidad, el agua, el petróleo, el gas o las infraestructuras de datos. Estos sistemas funcionan a partir de órdenes de supervisión centralizadas que se envían a estaciones y dispositivos remotos. A su vez, estos dispositivos de campo controlan las operaciones, recopilan datos y supervisan el entorno.

Seguridad en los sistemas ICS

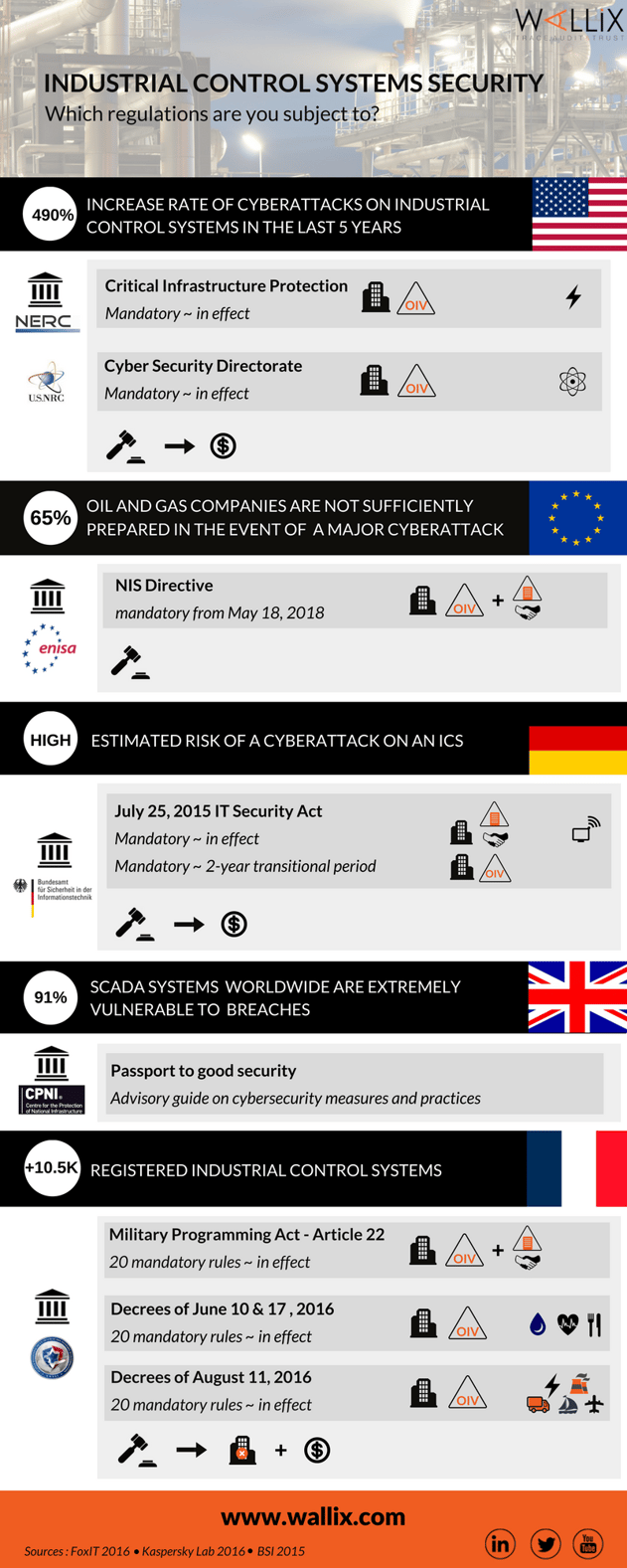

En los últimos años, los ciberataques dirigidos a sistemas ICS han aumentado de forma considerable, lo que evidencia la necesidad de reforzar la seguridad en este tipo de entornos industriales. Un ataque contra estos sistemas puede tener consecuencias muy graves para las comunidades y los entornos que dependen de ellos.

Las cifras

Solo en Francia existen más de 10.000 sistemas ICS registrados, lo que permite imaginar el enorme número de estos sistemas que existen en todo el mundo, muchos de ellos expuestos a un alto riesgo de ciberataque.

En los últimos cinco años, por ejemplo, Estados Unidos ha registrado un aumento del 490 % en los ataques contra sistemas ICS. Del mismo modo, más de la mitad de las empresas de petróleo y gas de la Unión Europea no están suficientemente preparadas para afrontar un gran ataque contra sus sistemas industriales. En el Reino Unido, además, el 91 % de los sistemas SCADA presentan vulnerabilidades importantes frente a posibles brechas de seguridad.

Regulaciones de seguridad en sistemas de control industrial

Para prevenir ataques de gran impacto, muchos países han empezado a establecer normativas específicas de seguridad para sistemas de control industrial. A continuación se resumen algunos de los organismos reguladores y marcos normativos relevantes en distintos países y sectores.

En Estados Unidos, los mandatos de protección de infraestructuras críticas son aplicados por la North American Electric Reliability Corporation (NERC). Estas regulaciones establecen protocolos de preparación y respuesta ante incidentes graves que puedan afectar a infraestructuras críticas en una región o en todo el país, especialmente en relación con la fiabilidad del sistema eléctrico estadounidense.

En el ámbito de la energía nuclear, la Cyber Security Directorate transfirió en 2013 la responsabilidad regulatoria y de supervisión a la United States Nuclear Regulatory Commission (USNRC). Esta centralización del control busca garantizar la fiabilidad de la red eléctrica norteamericana.

Las regulaciones aplicadas en este sector son especialmente estrictas y están diseñadas para proteger los ordenadores, sistemas de comunicación y redes asociados a la energía nuclear.

Actualmente, todas las normas derivadas de los programas Critical Infrastructure Protection y de la Cyber Security Directorate son obligatorias y contemplan sanciones en caso de incumplimiento.

Los operadores de infraestructuras críticas deben establecer protocolos específicos para gestionar y responder a ciberataques.

Unión Europea

La Directiva sobre la Seguridad de las Redes y de los Sistemas de Información (Directiva NIS) fue adoptada por el Parlamento Europeo en julio de 2016. Su desarrollo contó con la colaboración de la Agencia de la Unión Europea para la Ciberseguridad (ENISA), que apoya la implementación de estas políticas y coopera con los equipos operativos de los Estados miembros para garantizar su cumplimiento.

El objetivo de la directiva es establecer un nivel elevado y común de seguridad de las redes y de la información en toda la Unión Europea.

La Directiva NIS establece que:

- Los Estados miembros deben disponer de equipos adecuados de respuesta ante incidentes y designar una autoridad nacional competente en materia NIS.

- Los países deben cooperar e intercambiar información relevante sobre seguridad mediante la creación de una red de equipos de respuesta ante incidentes informáticos (Computer Incident Response Teams).

- Los Estados miembros deben aplicar medidas de seguridad apropiadas para proteger sectores considerados esenciales para la economía y la sociedad, como la energía, el transporte, el agua, las instituciones financieras, la sanidad o las infraestructuras digitales.

El objetivo de esta normativa es garantizar un nivel elevado y homogéneo de seguridad de redes e información en toda la Unión Europea.

En el momento de su implantación, los Estados miembros debían adaptar sus legislaciones nacionales para incorporar las disposiciones de la directiva e identificar a los operadores de servicios esenciales obligados a cumplirla.

Alemania: seguridad en ICS

En Alemania, la seguridad de los sistemas informáticos está regulada por la Ley de Seguridad Informática (IT Security Act), aplicada por la Oficina Federal de Seguridad de la Información (BSI).

Esta ley persigue varios objetivos:

- Mejorar la disponibilidad, integridad, confidencialidad y autenticidad de los sistemas informáticos en Alemania.

- Reforzar la seguridad informática dentro de las empresas.

- Proporcionar mayor protección a los ciudadanos que utilizan servicios en Internet.

- Proteger infraestructuras consideradas críticas para el funcionamiento de la sociedad.

La ley obliga a las empresas a mejorar sus sistemas de seguridad informática para proteger infraestructuras esenciales.

Esta normativa afecta a operadores de sitios web, empresas de telecomunicaciones y operadores de infraestructuras críticas. El cumplimiento es obligatorio tanto para proveedores de servicios como para terceros. No obstante, se estableció un periodo de transición de dos años para permitir a las organizaciones adaptar sus infraestructuras críticas. Las entidades que no cumplan con la normativa pueden enfrentarse a sanciones económicas.

Reino Unido

En el Reino Unido, el Centre for the Protection of National Infrastructure (CPNI) ha desarrollado una guía de buenas prácticas en ciberseguridad denominada Passport to Good Security.

Esta guía propone un proceso de 20 pasos para ayudar a las organizaciones a evaluar y reforzar su seguridad frente a amenazas cibernéticas.

Entre las medidas que propone se encuentran:

- identificar amenazas potenciales,

- gestionar riesgos,

- controlar el acceso a los sistemas,

- implantar sistemas de alerta de seguridad,

- y aplicar múltiples controles de protección adicionales.

Francia

La Agencia Nacional de Ciberseguridad de Francia (ANSSI) trabaja en la implementación de la Directiva NIS a través de la Ley de Programación Militar.

Esta ley establece qué entidades están sujetas a la normativa y qué tipos de sistemas deben implantarse para garantizar la seguridad.

Las infraestructuras críticas y los proveedores de servicios de numerosos sectores deben implementar medidas de seguridad en sus sistemas industriales cuando estos tengan impacto en:

- las operaciones militares,

- la economía nacional,

- la seguridad del país,

- la capacidad de respuesta ante desastres naturales o conflictos,

- la seguridad de la población francesa.

La Ley de Programación Militar incluye más de 60 requisitos obligatorios y su cumplimiento es supervisado por la ANSSI. Las entidades que no respeten estas disposiciones pueden enfrentarse a sanciones.

Cumplir con los estándares de seguridad con WALLIX

Comprender todas estas normativas de seguridad para sistemas industriales y los cambios que exigen puede resultar complejo. Garantizar el cumplimiento de cada requisito puede suponer un desafío para muchas organizaciones.

Las soluciones de gestión de accesos privilegiados de WALLIX facilitan el cumplimiento de estos estándares y ayudan a reducir los riesgos dentro de la organización.

La plataforma permite:

- reducir las amenazas externas,

- controlar el acceso de terceros a los sistemas,

- prevenir amenazas internas,

- cumplir con los estándares de conformidad y seguridad informática.

- B) Versión alternativa (más directa y editorial)

Seguridad en sistemas de control industrial (ICS): regulaciones clave

Los sistemas de control industrial (ICS) son esenciales para sectores críticos como la energía, el agua, el petróleo, el gas o las infraestructuras digitales. Estos sistemas coordinan operaciones industriales mediante órdenes de supervisión centralizadas que se envían a dispositivos y estaciones remotas encargados de controlar procesos, recoger datos y supervisar el entorno.

En los últimos años, los ataques dirigidos a estos sistemas han aumentado de forma significativa. Las consecuencias de un ataque pueden ser graves: interrupciones de servicios esenciales, daños medioambientales o impactos directos sobre la seguridad de las personas.

Un riesgo creciente

El número de sistemas ICS en funcionamiento es enorme. Solo en Francia existen más de 10.000 instalaciones registradas, y el número total a nivel mundial es mucho mayor.

Las cifras reflejan la magnitud del problema:

- En Estados Unidos, los ataques contra ICS han aumentado un 490 % en los últimos cinco años.

- Más de la mitad de las empresas de petróleo y gas en la Unión Europea no están preparadas para afrontar un ataque importante contra sus sistemas industriales.

- En el Reino Unido, el 91 % de los sistemas SCADA presentan vulnerabilidades relevantes.

Regulaciones para proteger infraestructuras críticas

Ante este contexto, numerosos países han desarrollado marcos regulatorios para reforzar la seguridad de los sistemas industriales.

Entre los más relevantes destacan:

- En Estados Unidos, las normas de Critical Infrastructure Protection (NERC) establecen requisitos estrictos para proteger infraestructuras energéticas críticas.

- En la Unión Europea, la Directiva NIS busca garantizar un nivel común elevado de seguridad de redes e información.

- En Alemania, la Ley de Seguridad Informática obliga a las empresas a reforzar sus sistemas de protección.

- En el Reino Unido, el Passport to Good Security propone un marco práctico de evaluación y mejora de la seguridad.

- En Francia, la Ley de Programación Militar, supervisada por la ANSSI, define obligaciones específicas para infraestructuras críticas.

Cumplimiento y gestión de accesos

Aunque cada normativa tiene sus particularidades, todas comparten un elemento común: la necesidad de controlar estrictamente el acceso a sistemas críticos.

Las soluciones de gestión de accesos privilegiados (PAM) ayudan a las organizaciones a cumplir estos requisitos al proporcionar:

- control del acceso de terceros,

- supervisión de sesiones privilegiadas,

- protección frente a amenazas internas y externas,

- y mecanismos que facilitan el cumplimiento normativo.

De este modo, las organizaciones pueden reforzar la seguridad de sus sistemas industriales y proteger infraestructuras críticas frente a amenazas cada vez más sofisticadas.