Qu’est-ce que le ZERO TRUST ?

Comprendre la sécurité Zero Trust

Le Zero Trust est un modèle de cybersécurité moderne fondé sur le concept du « ne jamais faire confiance, toujours vérifier ». Contrairement aux modèles de sécurité traditionnels, qui supposent que tout ce qui se trouve à l’intérieur du périmètre réseau est fiable, le Zero Trust vérifie en permanence les utilisateurs, les appareils et les applications avant d’accorder un accès, quel que soit leur emplacement — à l’intérieur ou à l’extérieur du réseau de l’entreprise.

Bien que largement adopté ces dernières années, le Zero Trust trouve ses origines il y a plusieurs décennies. Le concept a été introduit pour la première fois par Stephen Paul Marsh en 1994, mais il n’a réellement gagné en visibilité qu’après sa popularisation par John Kindervag de Forrester Research en 2010. Son adoption s’est ensuite accélérée grâce à des avancées majeures telles que BeyondCorp de Google (2009), le modèle Zero Trust du NIST (2018) et son adoption par le gouvernement américain en 2021.

Aujourd’hui, le Zero Trust est devenu une référence pour sécuriser les environnements hybrides, les ressources cloud et les données sensibles, en offrant une défense active contre les cyberattaques modernes telles que le phishing, les ransomwares et le vol d’identifiants.

Différence entre l’architecture Zero Trust (ZTA) et le Zero Trust Network Access

L’architecture Zero Trust (ZTA) constitue un cadre de sécurité global qui applique les principes du Zero Trust à l’ensemble de l’infrastructure IT d’une organisation. Le Zero Trust Network Access (ZTNA), quant à lui, est une mise en œuvre spécifique du Zero Trust, centrée sur l’accès sécurisé aux applications et aux services, sans exposer les utilisateurs à l’ensemble du réseau.

La ZTA garantit la vérification de l’identité, l’application du principe du moindre privilège et la segmentation du réseau sur l’ensemble des systèmes. Le ZTNA, de son côté, applique ces principes plus spécifiquement dans le contexte des accès distants et des environnements cloud. En d’autres termes, la ZTA correspond à la stratégie globale, tandis que le ZTNA constitue une solution opérationnelle au sein de cette stratégie, notamment pour sécuriser les accès externes et distants.

Pourquoi les défenses périmétriques traditionnelles ne suffisent plus

Aujourd’hui, les organisations s’appuient sur des applications cloud, des collaborateurs à distance et des environnements hybrides qui dépassent largement le périmètre réseau traditionnel. Les anciens modèles de sécurité basés sur les pare-feu et les VPN reposaient sur l’hypothèse que tout ce qui se trouvait à l’intérieur du réseau était fiable — une hypothèse qui n’est plus valable aujourd’hui.

Limites de la sécurité périmétrique

- Menaces internes et mouvements latéraux : Une fois le périmètre franchi — souvent via des identifiants compromis ou du phishing — les attaquants peuvent se déplacer latéralement dans le réseau et accéder à d’autres systèmes.

- Un périmètre devenu flou : Le cloud, les appareils mobiles et le travail à distance rendent de plus en plus difficile la définition et la protection d’un périmètre réseau traditionnel.

- Techniques de contournement du périmètre : Les attaquants utilisent différents moyens pour contourner les défenses classiques : tunnels réseau, terminaux compromis ou encore techniques d’ingénierie sociale.

- Une maintenance lourde en ressources : Maintenir des défenses périmétriques efficaces nécessite des mises à jour constantes, une surveillance continue et des analyses régulières — un effort coûteux qui peine souvent à suivre l’évolution des menaces.

- Un manque de contrôle d’accès granulaire : Les approches traditionnelles n’imposent pas toujours des contrôles d’accès suffisamment précis au niveau des ressources individuelles, ce qui peut permettre à des utilisateurs non autorisés de circuler librement dans le réseau.

Zero Trust Network Access (ZTNA) vs Virtual Private Network (VPN)

ZTNA vs VPN, comment choisir ? Les VPN traditionnels ont été conçus pour permettre aux utilisateurs distants d’accéder de manière sécurisée aux réseaux internes. Mais ils reposent sur une hypothèse désormais dépassée : une fois authentifié, l’utilisateur obtient un accès étendu au réseau. Du point de vue de la sécurité, cela représente un risque important, notamment lorsque des identifiants sont compromis. À l’inverse, le Zero Trust Network Access (ZTNA) applique les principes du Zero Trust :

chaque demande d’accès est authentifiée, l’état de sécurité du terminal est vérifié et l’utilisateur n’accède qu’aux ressources strictement nécessaires.

Contrairement aux VPN, qui donnent souvent accès à l’ensemble du réseau, le ZTNA applique le principe du moindre privilège, ce qui limite fortement les mouvements latéraux en cas de compromission d’un compte. Le ZTNA est également mieux adapté aux environnements cloud, car il offre davantage de scalabilité, de meilleures performances et une surveillance en temps réel permettant une détection proactive des menaces. Il inclut aussi des contrôles de sécurité des terminaux, garantissant que seuls des appareils conformes et sécurisés peuvent accéder aux ressources de l’entreprise — une capacité généralement absente des VPN traditionnels.

À mesure que les organisations adoptent des environnements hybrides et des applications cloud, les limites des VPN deviennent plus visibles. S’ils peuvent encore être utilisés dans certains cas, ils nécessitent souvent des mécanismes de sécurité supplémentaires pour réduire les risques. Le ZTNA, en revanche, s’intègre naturellement dans les architectures Zero Trust, en offrant un contrôle d’accès granulaire, une authentification continue et une meilleure visibilité sur les menaces, ce qui en fait une solution particulièrement adaptée aux entreprises modernes.

Les piliers fondamentaux du Zero Trust

Selon le Zero Trust Maturity Model de la Cybersecurity and Infrastructure Security Agency (CISA), la sécurité Zero Trust repose sur cinq piliers principaux. Ces piliers fonctionnent ensemble pour éliminer toute confiance implicite et soumettre chaque composant du système à une vérification continue.

Sécurité des identités

Elle consiste à vérifier l’identité de tous les utilisateurs, appareils et applications avant d’accorder un accès. Cela inclut des mécanismes d’authentification forte — comme l’authentification multifacteur (MFA) ou l’authentification sans mot de passe — ainsi que l’analyse comportementale pour détecter les anomalies et prévenir les attaques basées sur le vol d’identifiants.

Sécurité des terminaux

Ce pilier vise à garantir que tous les appareils tentant d’accéder au réseau sont configurés, conformes et fiables. Les organisations doivent maintenir un inventaire complet des terminaux, déployer des contrôles de sécurité sur les endpoints et vérifier en continu leur état de sécurité afin de réduire les risques.

Sécurité du réseau

Elle repose sur la segmentation du réseau afin de limiter les mouvements latéraux des attaquants. Le réseau est divisé en zones distinctes pour que chaque utilisateur ou machine n’accède qu’aux ressources pour lesquelles il dispose d’une autorisation, réduisant ainsi l’impact potentiel d’une compromission.

Sécurité des applications

Elle garantit que les applications fonctionnent selon le principe du moindre privilège, c’est-à-dire qu’elles disposent uniquement des permissions nécessaires à leur fonctionnement. Les mises à jour, les audits et les analyses de sécurité permettent également de corriger les vulnérabilités et d’empêcher leur exploitation.

Sécurité des données

Ce pilier consiste à classifier et protéger les données selon leur niveau de sensibilité. Le chiffrement des données en transit et au repos, des politiques d’accès strictes et une surveillance continue permettent de s’assurer que seuls les utilisateurs autorisés peuvent accéder aux données sensibles, réduisant ainsi le risque de fuite ou de compromission.

En s’appuyant sur ces piliers, les organisations peuvent abandonner progressivement les modèles de sécurité basés sur le périmètre au profit d’une approche Zero Trust, qui authentifie, surveille et contrôle les accès en permanence en fonction du niveau de risque.

Le Zero Trust appliqué à la sécurité OT : barrières et défis

Cas d’utilisation réels du Zero Trust

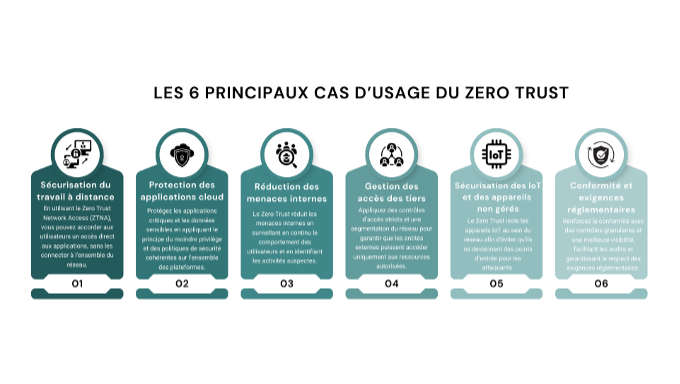

Le Zero Trust est bien plus qu’un simple concept : c’est une stratégie de sécurité éprouvée qui aide les organisations à protéger leurs collaborateurs, leurs applications cloud, leurs accès tiers et leurs infrastructures critiques contre les cybermenaces. Vous trouverez ci-dessous les six principaux cas d’usage du Zero Trust, illustrant comment les entreprises peuvent mettre en œuvre ce modèle pour renforcer leur posture de cybersécurité.

6 cas d’usage clés du Zero Trust :

- Sécurisation du travail à distance – Garantir un accès sécurisé aux applications de l’entreprise, quel que soit l’endroit depuis lequel les utilisateurs se connectent.

- Sécurisation des applications cloud – Appliquer des politiques de sécurité cohérentes sur l’ensemble des plateformes.

- Réduction des menaces internes – Surveiller le comportement des utilisateurs afin de détecter et bloquer les activités suspectes.

- Accès des tiers – Limiter l’accès des utilisateurs externes aux seules ressources nécessaires.

- Sécurisation des objets connectés (IoT) et des appareils non gérés – Empêcher que des terminaux compromis deviennent des vecteurs d’attaque.

- Conformité et exigences réglementaires – Aider les organisations à répondre aux exigences de cadres réglementaires tels que le RGPD, HIPAA ou les standards du NIST.

En mettant en œuvre une approche Zero Trust, les entreprises peuvent réduire les risques, renforcer leur conformité et protéger les données sensibles face à l’évolution des cybermenaces.

Comment fonctionne le Zero Trust ?

Le Zero Trust repose sur une combinaison de sécurité des identités, protection des terminaux, segmentation du réseau et surveillance continue. En s’alignant sur le Zero Trust Maturity Model (ZTMM) de la CISA, les organisations peuvent progressivement passer d’un modèle de sécurité traditionnel à une approche Zero Trust plus avancée, en intégrant la sécurité des identités à chaque étape.

Le Zero Trust Maturity Model (ZTMM)

Le Zero Trust Maturity Model (ZTMM) est un cadre conçu pour aider les organisations à améliorer progressivement leur posture de sécurité en appliquant les principes du Zero Trust. Voici les principaux éléments à retenir :

- Le ZTMM sert de feuille de route pour la transition vers une architecture Zero Trust, en mettant l’accent sur la vérification continue et des contrôles d’accès stricts afin de réduire les risques de sécurité.

- La Cybersecurity and Infrastructure Security Agency (CISA) a publié la première version du modèle en août 2021, suivie d’une version mise à jour (ZTMM 2.0) en mars 2022.

Quels sont les avantages de commencer le Zero Trust par la sécurité des identités ?

Commencer une démarche Zero Trust par la sécurité des identités permet de s’assurer que chaque tentative d’accès est vérifiée, réduisant ainsi les risques d’accès non autorisés et de fuite de données. Cette approche limite également les mouvements latéraux, grâce à l’application de contrôles d’accès stricts qui rendent plus difficile la progression d’un attaquant au sein du système.

Grâce à une surveillance continue et à une visibilité en temps réel, les organisations peuvent détecter et répondre plus rapidement aux menaces, évitant que des incidents ne s’aggravent. Par ailleurs, une approche Zero Trust centrée sur l’identité facilite la conformité aux exigences réglementaires, en simplifiant les audits et les processus de contrôle.

En donnant la priorité à la sécurité des identités, les entreprises posent les bases solides d’une stratégie Zero Trust, renforçant la protection, la conformité et la gestion globale de la sécurité.

Comment démarrer ?

Évaluer votre environnement IAM actuel

Une stratégie Zero Trust efficace commence par une évaluation approfondie de votre infrastructure de gestion des identités et des accès (IAM). L’objectif est d’identifier les vulnérabilités, les protocoles obsolètes et les lacunes de sécurité susceptibles d’être exploitées par des attaquants. Impliquer les équipes IT et les parties prenantes clés permet également de garantir l’alignement avec les objectifs métier et les exigences réglementaires.

Adopter des solutions essentielles de sécurité des identités

Pour appliquer une authentification stricte, le principe du moindre privilège et une vérification continue, les organisations doivent mettre en place plusieurs solutions clés :

- Privileged Access Management (PAM) – Contrôle et surveillance centralisés des accès à privilèges aux ressources sensibles.

- Privilege Elevation and Delegation Management (PEDM) – Suppression des comptes administrateurs permanents et utilisation d’agents locaux sur les systèmes gérés pour accorder des privilèges spécifiques aux utilisateurs connectés.

- Secure Remote Access – Contrôle et gouvernance des accès distants afin de sécuriser les ressources et infrastructures IT de l’entreprise.

- Secure Remote Access – Contrôle et gouvernance des accès distants afin de sécuriser les ressources et infrastructures IT de l’entreprise.

- Authentification multifacteur (MFA) – Renforce la vérification des utilisateurs et limite les attaques basées sur le vol d’identifiants.

- Single Sign-On (SSO) – Simplifie l’accès sécurisé aux applications tout en réduisant la fatigue liée aux mots de passe.

- Identity and Access Governance (IAG) – Permet de définir et d’appliquer des politiques de sécurité pour gérer les droits d’accès attribués aux employés et aux prestataires.

Gardez à l’esprit que le Zero Trust n’est pas une configuration ponctuelle, mais qu’il nécessite une surveillance et une adaptation constantes. En suivant continuellement l’activité du réseau, les comportements d’accès et les risques liés à l’identité, les organisations peuvent affiner leurs politiques de sécurité et garder une longueur d’avance sur l’évolution des menaces.

Conclusion

Face à l’évolution constante des cybermenaces, le Zero Trust est devenu une nécessité. Les défenses périmétriques traditionnelles ne suffisant plus, les organisations doivent adopter un modèle de sécurité moderne centré sur l’identité afin de protéger les utilisateurs, les appareils, les applications et les données.

Grâce au Zero Trust Maturity Model de la CISA, les organisations peuvent passer d’un modèle basé sur la confiance implicite à une approche reposant sur la vérification continue et le principe du moindre privilège, renforçant ainsi leur résilience face aux menaces telles que les ransomwares, le phishing, les menaces internes et le vol d’identifiants.

Commencer par la sécurité des identités permet d’obtenir rapidement des bénéfices concrets : réduction des risques, simplification de la conformité et expérience utilisateur plus fluide. À mesure que les organisations développent des environnements hybrides et des infrastructures cloud, le Zero Trust offre un modèle de défense évolutif et proactif, capable de concilier sécurité et efficacité opérationnelle.

La transition vers le Zero Trust ne consiste pas seulement à améliorer la sécurité : il s’agit aussi de préparer durablement l’organisation face à des cybermenaces en constante évolution.