-

Gestione delle password per l'azienda: WALLIX PAM Password Manager

Gestione delle password per l'azienda: WALLIX PAM Password Manager -

7 aspetti chiave da considerare prima di scegliere IAG come...

7 aspetti chiave da considerare prima di scegliere IAG come... -

Scarica il nostro Whitepaper sulla Cybersecurity nell'Industria Manifatturiera Italiana

Scarica il nostro Whitepaper sulla Cybersecurity nell'Industria Manifatturiera Italiana -

La direttiva NIS 2 non è stata spiegata: Tutto quello...

La direttiva NIS 2 non è stata spiegata: Tutto quello... -

Proteggere l'assistenza sanitaria: 7 modi per resistere ai cyberattacchi

Proteggere l'assistenza sanitaria: 7 modi per resistere ai cyberattacchi -

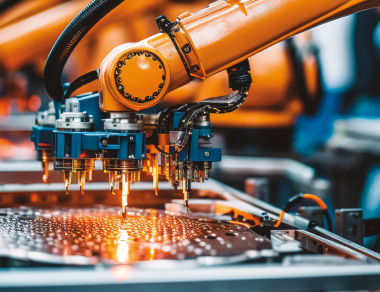

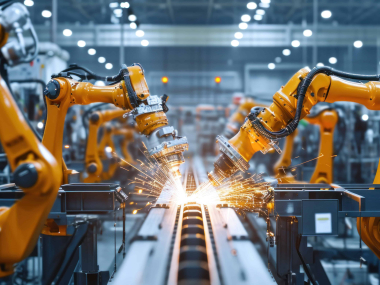

Proteggi le tue operazioni di produzione dai cyber attacchi

Proteggi le tue operazioni di produzione dai cyber attacchi -

GARANTIRE IL FUTURO: Salvaguardare gli ambienti OT nell’industria manifatturiera italiana...

GARANTIRE IL FUTURO: Salvaguardare gli ambienti OT nell’industria manifatturiera italiana... -

MODERNIZZARE LA GOVERNANCE DELLE IDENTITÀ E DEGLI ACCESSI (IAG) PER...

MODERNIZZARE LA GOVERNANCE DELLE IDENTITÀ E DEGLI ACCESSI (IAG) PER... -

Sicurezza SCADA e Privileged Access Management (PAM)

Sicurezza SCADA e Privileged Access Management (PAM) -

Cybersecurity Sanitaria: Perché il PAM Dovrebbe Essere una Priorità

Cybersecurity Sanitaria: Perché il PAM Dovrebbe Essere una Priorità -

Il settore ferroviario e le sfide della cybersecurity

Il settore ferroviario e le sfide della cybersecurity -

La messa in sicurezza delle istituzioni finanziarie con le soluzioni...

La messa in sicurezza delle istituzioni finanziarie con le soluzioni... -

PAM per i Servizi Finanziari: Prevenire gli Attacchi Informatici nella...

PAM per i Servizi Finanziari: Prevenire gli Attacchi Informatici nella... -

NIS2: Obblighi, sanzioni e costi per le organizzazioni dell'UE

NIS2: Obblighi, sanzioni e costi per le organizzazioni dell'UE -

L'Internet degli oggetti medici: la protezione dei sistemi informatici sempre...

L'Internet degli oggetti medici: la protezione dei sistemi informatici sempre... -

Proteggi le tue strutture sanitarie con il programma CaRE!

Proteggi le tue strutture sanitarie con il programma CaRE! -

Integrazione PAM-ITSM: quali buone pratiche devono essere applicate?

Integrazione PAM-ITSM: quali buone pratiche devono essere applicate? -

IGA e PAM: Come l'Amministrazione della Governance delle Identità si...

IGA e PAM: Come l'Amministrazione della Governance delle Identità si... -

Il « Just in Time »: una strategia indispensabile per...

Il « Just in Time »: una strategia indispensabile per... -

Il Legame Vitale: Gli Standard IEC-62443 nella Protezione degli Ecosistemi...

Il Legame Vitale: Gli Standard IEC-62443 nella Protezione degli Ecosistemi... -

Come PAM consente l'implementazione di IEC 62443

Come PAM consente l'implementazione di IEC 62443 -

Industria 4.0: L'importanza di garantire un futuro connesso

Industria 4.0: L'importanza di garantire un futuro connesso -

Sfide Cyber OT per le Strutture di Acqua e Acque...

Sfide Cyber OT per le Strutture di Acqua e Acque... -

WALLIX One Console: il unico punto di controllo per scalare...

WALLIX One Console: il unico punto di controllo per scalare... -

Efficienza e sicurezza: rafforzare le operazioni OT con un accesso...

Efficienza e sicurezza: rafforzare le operazioni OT con un accesso...

Tutte le risorse

Notizie e tendenze della sicurezza informatica

RISORCE

SUPPORTO

CIRCA

WALLIX progetta soluzioni di cybersecurity per fornire un servizio di accesso identificato, semplice e sicuro, per proteggere gli ambienti digitali e industriali. Qualità e sicurezza sono quindi al centro delle nostre preoccupazioni.